Cosa l'Hack Dropbox può insegnarti sullo stato della sicurezza Web

Nell'ultima settimana, Dropbox ha fatto notizia su un hack che ha visto il indirizzi e-mail e password di 68 milioni di account Dropbox compromessi. Questo è certamente un motivo di preoccupazione per qualsiasi utente di Dropbox, in particolare se si memorizza qualcosa in Dropbox, personale o di lavoro.

È possibile accedere alle tue foto, documenti, dati, ecc. A tua insaputa utilizzando il tuo indirizzo email e la password persi in quel particolare trucco. La buona notizia è non ci sono state segnalazioni di qualcosa di malvagio che viene fuori dall'hack di Dropbox, finora. Tuttavia, ciò non significa che non ci sia nulla di cui preoccuparsi.

Informazioni sulla modifica di Dropbox

Prima di tutto, facciamolo fuori di testa: l'hack di Dropbox non è successo solo la scorsa settimana. Più di 68 milioni di indirizzi e-mail e password vengono rubati nell'hack, sì, ma l'hack stesso successo 4 anni fa, nel 2012.

Piuttosto che immaginare una scena di hacker hollywoodiano (molti dei quali hanno hacking terribilmente sbagliato), l'hack è venuto per essere a causa di un errore umano.

Gli hacker avevano utilizzato nomi utente e password da un'altra violazione dei dati per accedere agli account Dropbox. Uno di questi account apparteneva a un dipendente di Dropbox, che aveva utilizzato la stessa password sia per il sito violato che per il proprio account Dropbox.

Per coincidenza, lo stesso dipendente aveva una cartella piena di documenti contenenti gli indirizzi email di 68.680.741 account Dropbox così come hashed password. Gioco, set e partita.

1. Dropbox non era solo; Anche LinkedIn è stato hackerato

Nel maggio 2016, LinkedIn ha annunciato qualcosa di simile alla modifica di Dropbox della scorsa settimana. Hanno implorato gli utenti di LinkedIn di cambiare le loro password "come una questione di best practice" dopo essere venuti a conoscenza del furto di un insieme di e-mail e password che si erano verificati - avete indovinato - nel 2012.

Se hai fatto clic su quel collegamento nel paragrafo precedente, non troverai alcuna menzione di quanto grande fosse una perdita di dati anche se il senso di urgenza è evidente con il aggiornamenti frequenti a quella particolare pagina.

Quello che è successo è quello più di 117 milioni Gli account di LinkedIn erano interessati, anche se è possibile che il numero effettivo potrebbe arrivare fino a 167 milioni.

2. Perché ora vengono resurfacing le password compromesse?

I set di dati sia per Dropbox e LinkedIn sono segnalati essere scambiati nel web oscuro ora (o erano, fino a una settimana fa).

Il set di LinkedIn era inizialmente in vendita per $ 2,200 mentre quello di Dropbox costava poco più di $ 1,200 - entrambi il valore di questi set di dati diminuisce più a lungo sono là fuori, come una volta che la maggior parte degli utenti ha cambiato le password, i set di dati hanno poco o nessun valore.

Ma perché adesso? Quattro anni dopo l'hack? Il più vicino a una risposta arriva da Troy Hunt (viene menzionato un bel po 'in questo post, e praticamente ovunque) che scrive molto sulla sicurezza informatica. Citerò solo quello che ha da dire:

Inevitabilmente c'è un catalizzatore, ma potrebbe essere molte cose diverse; l'attaccante alla fine decide di monetizzarlo, essi stessi vengono presi di mira e perdono i dati o alla fine li scambiano per qualcos'altro di valore.

3. Gli hacker e i dump di dati si verificano più spesso di quanto chiunque voglia ammettere

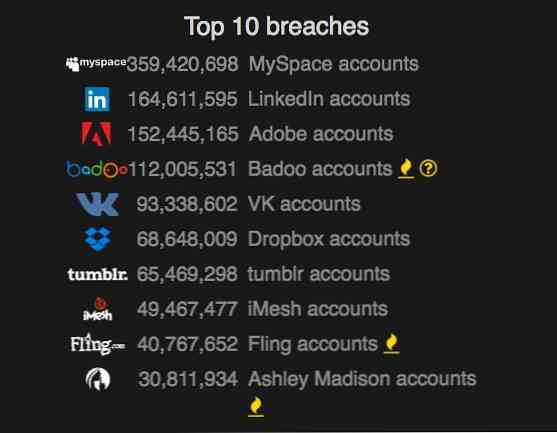

Durante la lettura di questo trucco di Dropbox, ho trovato questa directory del database, Vigilante.pw, un sito che contiene informazioni sulle violazioni dei dati. Al momento della stesura di questo documento, il database completo contiene informazioni su 1470 violazioni pari a oltre 2 miliardi di conti compromessi.

Il più grande del lotto è l'hack Myspace nel 2013. Questo hack ha colpito più di 350 milioni di conti.

Nella stessa directory, 68 milioni di voci di Dropbox sono il nono più grande nella storia di discariche di dati noti, finora; LinkedIn è il quinto in ordine di grandezza, anche se il numero è stato corretto a 167 milioni, che lo renderebbe il secondo più grande dump di dati nella directory.

(Si noti che le date dei dump di dati per Dropbox e LinkedIn sono elencate come 2012, anziché nel 2016.)

Tuttavia non vale nulla che sia il famigerato Ashley Madison hack, così come lo ha cambiato RockYou non incluso nella directory. Quindi cosa sta succedendo davvero là fuori è più grande di quello che vedi sul sito.

haveibeenpwned.com è anche un'altra fonte che puoi usare per guardare il gravità degli hack e dei dump di dati che stanno affliggendo servizi e strumenti online.

Il sito è gestito da Troy Hunt, un esperto di sicurezza che scrive regolarmente su violazioni dei dati e problemi di sicurezza, tra cui la recente modifica di Dropbox. Nota: il sito viene fornito con uno strumento di notifica gratuito che ti avviserà se una qualsiasi delle tue e-mail è stata compromessa.

Sarai in grado di trovare un elenco di siti pegni, i cui dati sono stati consolidati nel sito. Ecco la lista delle prime 10 violazioni (guarda solo tutti quei numeri). Trova l'elenco completo qui.

Ancora con me? Diventa molto peggio.

4. Con ogni violazione dei dati, gli hacker migliorano nel cracking delle password

Questo post su Ars Technica di Jeremi Gosney, un password cracker professionale vale la pena leggere. Il corto è quello più violazioni dei dati si verificano, più facilmente gli hacker si incrinano futuro Le password.

L'incisione RockYou è avvenuta nel 2009: 32 milioni di password in chiaro erano trapelate e i cracker di password davano un'occhiata interna a come gli utenti creano e usano le password.

Quello era l'hack che mostrava la prova quanto poco pensiamo di dare alla selezione delle nostre password per esempio. 123456, ti amo, Parola d'ordine. Ma ancora più importante:

La violazione di RockYou ha rivoluzionato il cracking delle password.

Ottenere 32 milioni di password non testate, non salate e non protette alzato il gioco per cracker password professionale perché sebbene non fossero quelli che hanno eseguito la violazione dei dati, ora sono più preparati che mai a decifrare gli hash delle password una volta che si verifica un dump dei dati. Le password ottenute dall'hack RockYou hanno aggiornato la lista degli attacchi del dizionario con le password effettive che le persone utilizzano nella vita reale, contribuendo a cracking significativo, più rapido e più efficace.

Successive violazioni dei dati sarebbe venuto: Gawker, eHarmony, Stratfor, Zappos, Evernote, LivingSocial - e con qualche aggiornamento hardware, è stato possibile per l'autore (dopo aver collaborato con alcuni team rilevanti per il settore) per risolverlo 173,7 milioni di password di LinkedIn in un mero 6 giorni (quello è 98% dell'intero set di dati). Così tanto per la sicurezza, eh?

5. Password di hashing: aiutano?

C'è una tendenza per un sito che ha subito una violazione dei dati per far apparire le parole password hash, password salate, algoritmi hash e altri termini simili, come per dirti che le tue password sono criptato, e ergo il tuo account è sicuro (uff). Bene…

Se vuoi capire cosa hashing e salatura è, come funzionano e come si rompono, questo è un bell'articolo da leggere.

A rischio di semplificare i concetti, ecco qui:

- Algoritmi di hash cambia una password per proteggerla. Un algoritmo oscura la password in modo che non sia facilmente riconoscibile da una terza parte. Tuttavia, gli hash possono essere violati con attacchi di dizionario (che sono il punto 6) e attacchi di forza bruta.

- salatura aggiunge una stringa casuale a una password prima che venga sottoposta a hash. In questo modo, anche se la stessa password è stata duplicata due volte, il risultato sarà diverso a causa del sale.

Tornando al trucco di Dropbox, metà delle password sono sotto l'hash SHA-1 (i sali non sono inclusi, il che li rende impossibili da decifrare) mentre l'altra metà è sotto l'hash della bcrypt.

Questo mix indica una transizione da SHA-1 a bcrypt, che è stata una mossa in anticipo sui tempi, in quanto SHA1 è nel bel mezzo di essere eliminata gradualmente entro il 2017, per essere sostituita da SHA2 o SHA3.

Detto questo, è importante capire che "l'hashing è una polizza assicurativa" che semplicemente rallenta hacker e cracker. Anche se questa protezione aggiuntiva rende le password "difficili da decodificare", non significa che siano impossibili da violare.

Nel migliore dei casi, l'hashing e la salatura solo acquista tempo agli utenti, abbastanza per cambiare le loro password per impedire un'acquisizione del proprio account.

6. Le conseguenze degli hack (violazioni dei dati)

(1) Gli Hacks potrebbero essere relativamente benigni come il trucco di Dropbox, o avere esiti devastanti come la violazione dei dati di Ashley Madison.

In quest'ultimo, sono stati trapelati 25 GB di dati, inclusi gli indirizzi di casa effettivi, le transazioni con carta di credito e la cronologia delle ricerche degli utenti. A causa della natura del sito web, ci sono stati molti casi di vergogna pubblica, ricatti, estorsioni, divorzi e persino suicidi.

L'hack ha anche rivelato la creazione di account falsi e l'uso di chatbot per attirare i clienti paganti per registrarsi per un account.

(2) Hacks anche mostra la nostra indifferenza nella selezione delle password - questo fino a quando non si è verificata una violazione.

Lo abbiamo stabilito discutendo la violazione RockYou al # 4. Se hai molti dati importanti che galleggiano sul Web, è una buona idea utilizzare un'app di gestione password. E abilita l'autenticazione in due passaggi. E mai riutilizzare le password che sono state in una violazione dei dati. E assicurati che le altre persone con cui lavori adottare le stesse misure di sicurezza.

Se vuoi fare un ulteriore passo avanti, iscriviti per uno strumento di notifica che ti avverte quando la tua email è coinvolta in una violazione dei dati.

(3) Gli Hacks mostrano il sito indifferenza per proteggere le password degli utenti e dati.

Nel caso di Dropbox vs LinkedIn, puoi vedere quel Dropbox ha preso misure migliori e più calcolate per ridurre al minimo i danni da una violazione dei dati come questa.

Dropbox utilizzava metodi migliori di hashing e salatura, inviava e-mail agli utenti chiedendo loro di cambiare le loro password il prima possibile, offriva l'autenticazione a due fattori e Universal 2nd Factor (U2F) che utilizza una chiave di sicurezza e apportava modifiche alle politiche dello staff (dipendenti Dropbox ora usa 1Password per gestire le loro password, le password degli account aziendali non possono più essere riutilizzate e tutti i sistemi interni sono su 2FA).

Per una ripartizione di ciò che ha fatto LinkedIn, questo articolo è forse una lettura più approfondita e adeguata.

Avvolgendo

Per essere sinceri, imparare tutto questo solo studiando il trucco di Dropbox è stata un'esperienza di apertura e terrificante. Noi, la popolazione generale, sottovalutare gravemente la necessità di password uniche e forti anche dopo che gli è stato detto più volte di non condividere o ripetere mai le password o di usare parole del dizionario al loro interno.

Se i tuoi dati sono stati influenzati dalla modifica di Dropbox, prendi le precauzioni necessarie per proteggere le tue informazioni personali. Metti un po 'di impegno nelle tue password o ottenere un gestore di password. Oh, e nastro sulla fotocamera del laptop o webcam quando non è in uso. Non puoi mai essere troppo attento.

(Foto di copertina tramite GigaOm)