Wi-FI Protected Setup (WPS) non è sicuro Ecco perché è necessario disattivarlo

WPA2 con una password sicura è sicuro finché si disabilita WPS. Troverai questo consiglio nelle guide per proteggere il tuo Wi-Fi su tutto il web. L'installazione protetta Wi-Fi è stata una buona idea, ma usarla è un errore.

Il router probabilmente supporta WPS ed è probabilmente abilitato per impostazione predefinita. Come UPnP, questa è una caratteristica non sicura che rende la rete wireless più vulnerabile agli attacchi.

Cos'è l'installazione protetta Wi-Fi?

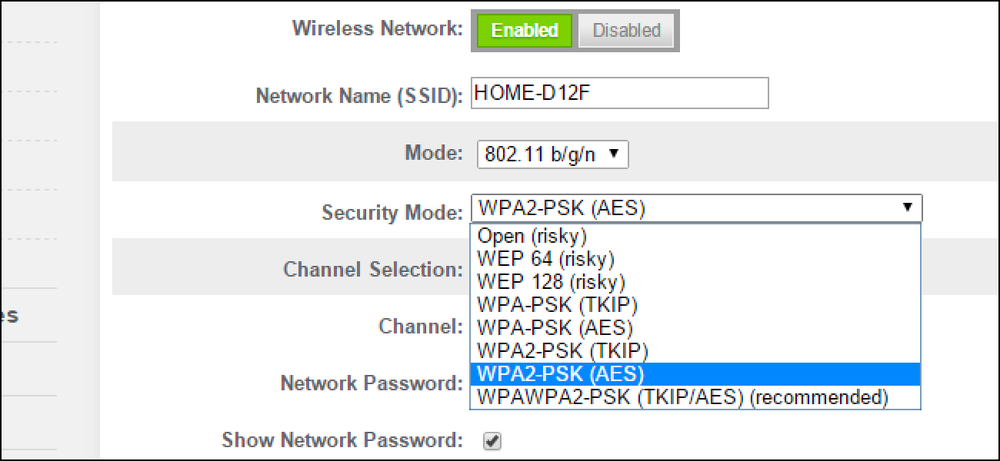

La maggior parte degli utenti domestici dovrebbe utilizzare WPA2-Personal, noto anche come WPA2-PSK. "PSK" sta per "chiave pre-condivisa". Si imposta una passphrase wireless sul router e quindi si fornisce la stessa passphrase su ogni dispositivo connesso alla rete Wi-Fi. Questo essenzialmente ti dà una password che protegge la tua rete Wi-Fi da accessi non autorizzati. Il router ricava una chiave di crittografia dalla passphrase, che utilizza per crittografare il traffico di rete wireless per garantire che le persone senza la chiave non possano origliare su di esso.

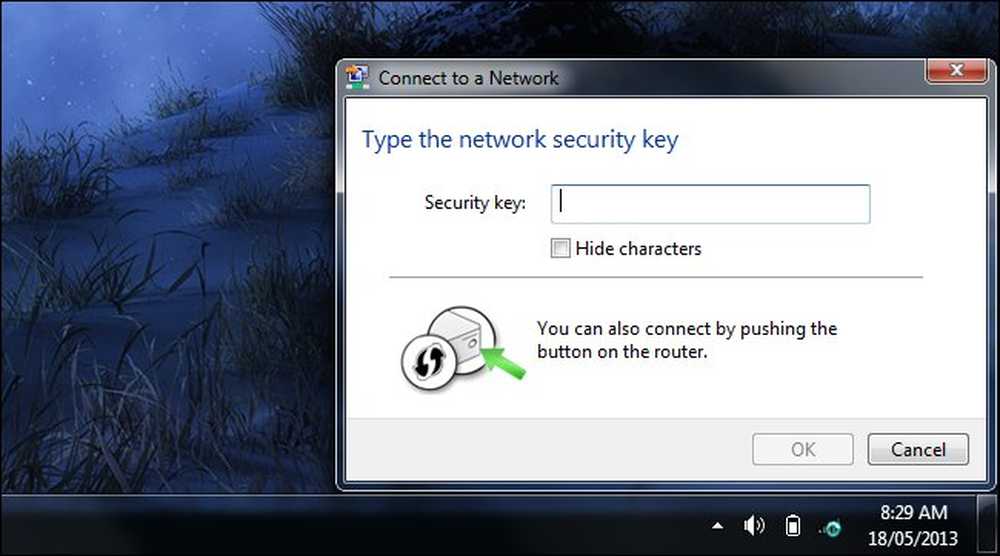

Questo può essere un po 'scomodo, dato che devi inserire la tua passphrase su ogni nuovo dispositivo che connetti. Wi-FI Protected Setup (WPS), è stato creato per risolvere questo problema. Quando ti connetti a un router con WPS abilitato, vedrai un messaggio che ti dice che puoi usare un modo più facile per connettersi piuttosto che inserire la tua passphrase Wi-Fi.

Perché l'installazione protetta Wi-Fi non è sicura

Esistono diversi modi per implementare la configurazione protetta Wi-Fi:

PIN: Il router ha un PIN di otto cifre che è necessario immettere sui dispositivi per la connessione. Invece di controllare l'intero PIN di otto cifre contemporaneamente, il router controlla le prime quattro cifre separatamente dalle ultime quattro cifre. Questo rende i PIN WPS molto facili da "forza bruta" indovinando combinazioni diverse. Ci sono solo 11.000 possibili codici a quattro cifre, e una volta che il software forza bruta ottiene le prime quattro cifre a destra, l'attaccante può passare al resto delle cifre. Molti router consumer non scadono dopo aver fornito un PIN WPS errato, consentendo agli aggressori di indovinare più e più volte. Un PIN WPS può essere forzato in circa un giorno. [Fonte] Chiunque può utilizzare il software denominato "Reaver" per decifrare un PIN WPS.

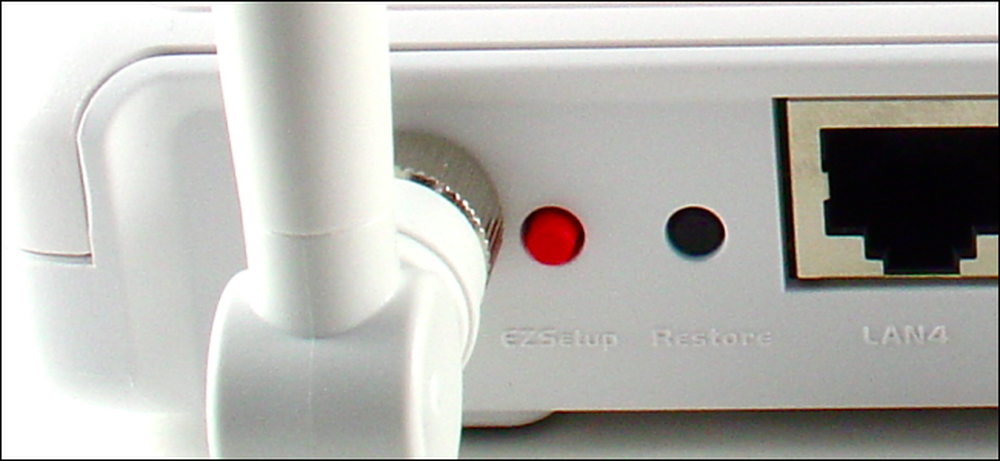

Push-Button-Connect: Invece di inserire un PIN o una passphrase, è sufficiente premere un pulsante fisico sul router dopo aver provato a connettersi. (Il pulsante potrebbe anche essere un pulsante software su una schermata di configurazione.) Questo è più sicuro, poiché i dispositivi possono connettersi con questo metodo solo per alcuni minuti dopo aver premuto il pulsante o dopo la connessione di un singolo dispositivo. Non sarà attivo e disponibile per sfruttare tutto il tempo, come un PIN WPS. La connessione a pulsante sembra in gran parte protetta, con l'unica vulnerabilità che chiunque abbia accesso fisico al router potrebbe premere il pulsante e connettersi, anche se non conoscono la passphrase Wi-Fi.

PIN è obbligatorio

Mentre la connessione tramite pulsante è discutibilmente sicura, il metodo di autenticazione PIN è il metodo di base obbligatorio che tutti i dispositivi WPS certificati devono supportare. Proprio così: la specifica WPS impone ai dispositivi di implementare il metodo di autenticazione più insicuro.

I produttori di router non possono risolvere questo problema di sicurezza perché le specifiche WPS richiedono il metodo non sicuro di controllo dei PIN. Qualsiasi dispositivo che implementa la configurazione protetta Wi-FI in conformità con le specifiche sarà vulnerabile. La specifica in sé non va bene.

Puoi disabilitare WPS?

Ci sono diversi tipi di router là fuori.

- Alcuni router non consentono di disabilitare WPS, non fornendo alcuna opzione nelle loro interfacce di configurazione.

- Alcuni router offrono un'opzione per disabilitare WPS, ma questa opzione non fa nulla e WPS è ancora abilitato a tua insaputa. Nel 2012, questo difetto è stato riscontrato su "tutti i punti di accesso wireless Linksys e Cisco Valet ... testati". [Fonte]

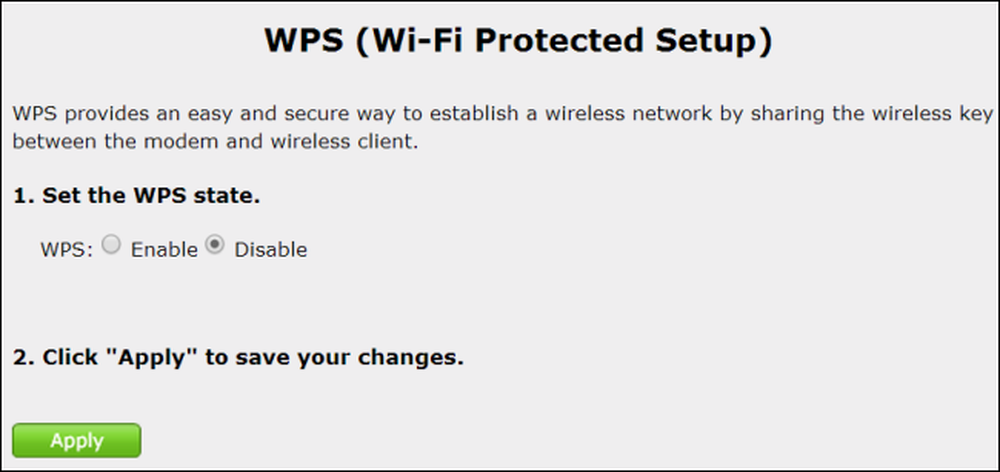

- Alcuni router ti permetteranno di disabilitare o abilitare WPS, senza scelta di metodi di autenticazione.

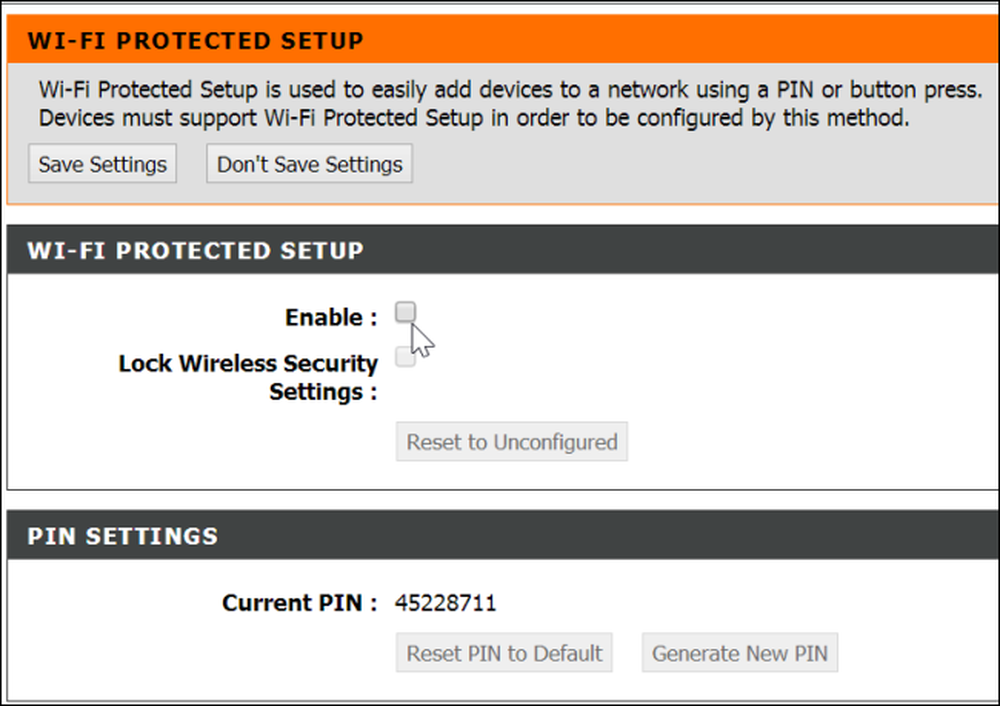

- Alcuni router consentono di disabilitare l'autenticazione WPS basata su PIN mentre utilizzano ancora l'autenticazione tramite pulsante.

- Alcuni router non supportano affatto WPS. Questi sono probabilmente i più sicuri.

Come disabilitare WPS

Se il tuo router ti permette di disabilitare WPS, probabilmente troverai questa opzione sotto Wi-FI Protected Setup o WPS nella sua interfaccia di configurazione basata sul web.

Dovresti almeno disabilitare l'opzione di autenticazione basata su PIN. Su molti dispositivi, sarai in grado di scegliere se abilitare o disabilitare WPS. Scegli di disabilitare WPS se è l'unica scelta che puoi fare.

Saremmo un po 'preoccupati di lasciare WPS abilitato, anche se l'opzione PIN appare disabilitata. Data la terribile storia dei produttori di router quando si tratta di WPS e di altre funzionalità non sicure come UPnP, non è possibile che alcune implementazioni WPS continuino a rendere l'autenticazione basata su PIN anche quando sembra essere disabilitata?

Certo, potresti teoricamente essere sicuro con WPS abilitato fintanto che l'autenticazione basata su PIN è stata disabilitata, ma perché correre il rischio? Tutto ciò che WPS fa è che ti consente di connetterti al Wi-Fi più facilmente. Se crei una passphrase che puoi facilmente ricordare, dovresti riuscire a connetterti altrettanto velocemente. E questo è solo un problema la prima volta: una volta connesso un dispositivo, non dovresti farlo di nuovo. WPS è terribilmente rischioso per una funzionalità che offre un vantaggio così piccolo.

Immagine di credito: Jeff Keyzer su Flickr